Une surveillance publicitaire toujours plus intrusive

En dépit de la règlementation (RGPD, ePrivacy, CCPA), des protections navigateurs (Firefox, Safari ou Brave), des bloqueurs de publicité sur navigateur (uBlock Origin) ou via service DNS (NextDNS, Adguard ou Pi-hole), la surveillance publicitaire n'a pas diminuée. Elle a muté pour contourner vos protections.

L'accélérateur de cette évolution ? Facebook évidemment, avec ses "signaux résilients", lui permettant de siphonner une large part des données générées par vos activités en ligne et hors-ligne. Le cookie tiers comme vecteur de surveillance étant en voie de disparition (Google Chrome est l'exception), il fallait trouver de nouveaux vecteurs de surveillance, qui ne puissent être simplement réinitialisés par les internautes. Prenant pour inspiration des "champions" de l'adtech tels que Criteo, Facebook incite les annonceurs à lui transmettre votre e-mail, votre nom, votre numéro de téléphone ou votre adresse postale : des "signaux résilients".

Si de nombreux acteurs de l'adtech (Liveramp, Criteo) vous identifient depuis longtemps via votre e-mail, le phénomène est relativement nouveau chez les grandes plateformes publicitaires. L'étude "Leaky Forms: A Study of Email and Password Exfiltration Before Form Submission" illustrait l'étendue des fuites d'e-mail sur le web, vers des acteurs de l'adtech, mais aussi vers Facebook et TikTok.

Comment votre e-mail pourrait-il fuiter vers ces grandes plateformes ? C'est ce que nous allons découvrir avec Guerlain, un des fleurons du luxe à la française, et propriété du groupe LVMH.

Avant même la création de compte Guerlain, le hash de votre e-mail fuite déjà vers Pinterest

Pour ce test, naviguons sur le site Guerlain, avec l'outil Charles Proxy activé, et cliquons exceptionnellement sur "Accepter et fermer" à l'affichage de la bannière de consentement (au crédit de Guerlain, je n'ai pas noté de fuites de hash e-mail si refus) :

"Améliorer votre expérience et vous proposer des services et des communications adaptés à vos centres d’intérêts", message en apparence inoffensif.

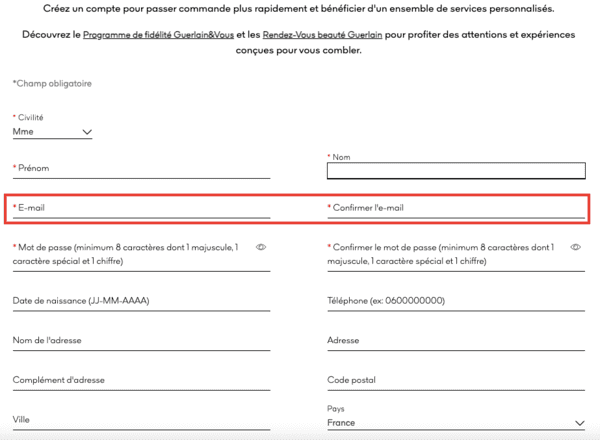

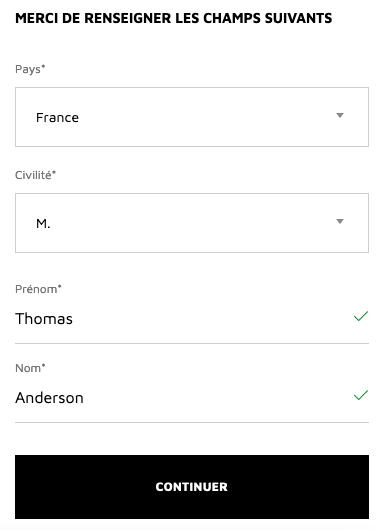

Puis, naviguons sur la page de création de compte Guerlain, et commençons à renseigner le formulaire :

Ces données personnelles ne devraient concerner que Guerlain, n'est-ce pas ?

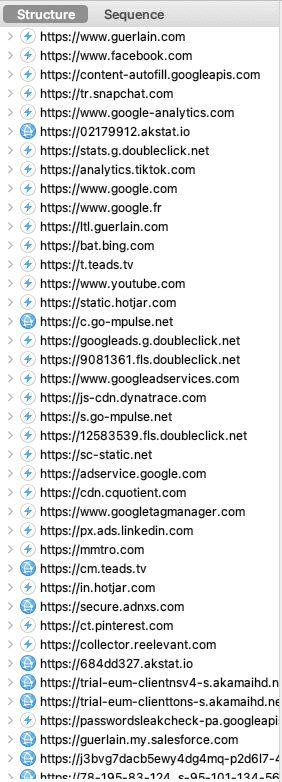

Regardons ce qui se passe sur Charles Proxy lorsque vous renseignez votre e-mail, avant même de confirmer l'e-mail :

Remarquez une étrange requête vers le réseau social Pinterest.

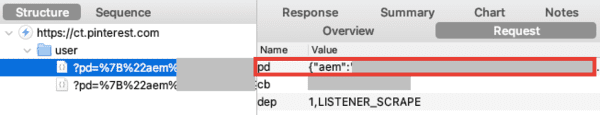

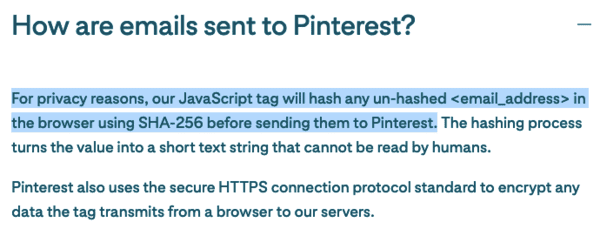

Le paramètre pd de la requête vers Pinterest contient un autre paramètre em, constitué d'une longue chaine de caractère en apparence indéchiffrable. La documentation de Pinterest pour les annonceurs donne la réponse :

pd: Partner data.

em: hashed email address value.

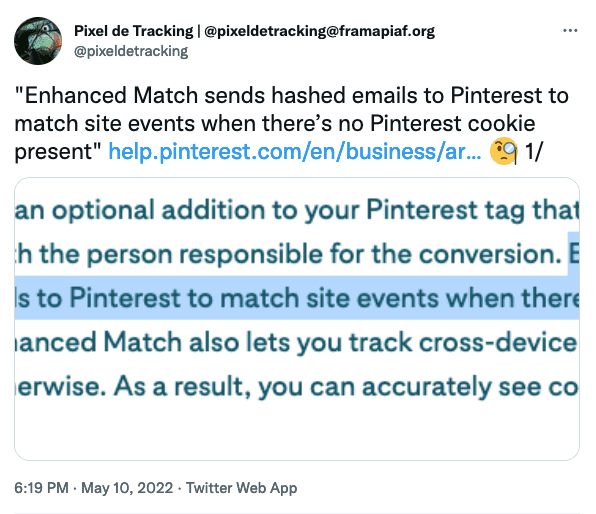

Guerlain fuite donc un hash de votre adresse e-mail à Pinterest avant même que vous n'ayiez confirmé la création de votre compte ! Ce service s'appelle en fait "Enhanced Match" (la signification de em), j'en avait parlé en mai dernier :

Pas de cookies tiers ? Pas de problème !

Mais ne vous inquiétez pas, Pinterest utilise un hash de votre adresse e-mail, et la connexion vers Pinterest est sécurisée, votre vie privée est protégée !

Permettre à des sites web de fuiter votre e-mail, et prétendre le faire pour protéger votre vie privée !

La réalité, c'est que la correspondance entre votre e-mail et son hash circule déjà probablement largement et que des sociétés se font de l'argent dessus.

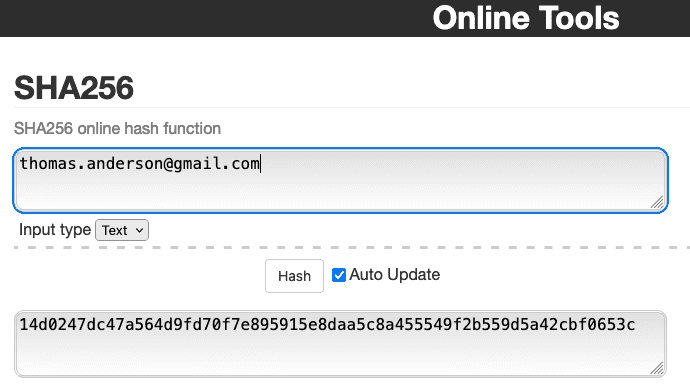

Comment vérifier vous-même si Guerlain fuite un hash de votre e-mail à Pinterest ? Renseignez votre e-mail sur ce site, en sélectionnant la bonne fonction de hachage (souvent SHA256) :

Bienvenue dans la matrice.

Bingo, la valeur chiffrée 14d0247dc47a564d9fd70f7e895915e8daa5c8a455549f2b559d5a42cbf0653c correspond au champs em envoyé à Pinterest.

Notez que lorsque l'annonceur envoie directement des données clients à Pinterest, celui-ci n'est pas si regardant sur l'e-mail :

email: We support both hashed (SHA256, SHA1, MD5) and cleartext customer data fields.

Confirmez la création du compte, et dites adieu à vos données personnelles

Je finis maintenant de remplir le formulaire, et je clique sur 'Confirmer'. Les fuites de données personnelles y sont massives :

Notons déjà l'usage illicite de Google Analytics (si Guerlain souhaitait continuer à utiliser Google Analytics, il lui faudrait suivre ces recommandations de la CNIL).

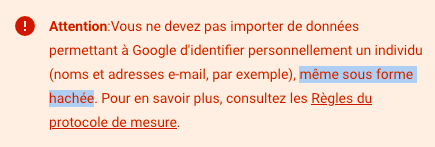

En zoomant sur les paramètres envoyés à Google Analytics, on note le même hash de votre e-mail (SHA256), envoyé via le paramètre cd11 (une dimension 'custom', que Guerlain a donc pris la liberté de créer spécialement pour l'occasion). Il se trouve que la pratique est interdite par Google Analytics (si seulement Google appliquait son règlement) :

Pour protéger la confidentialité des utilisateurs, les règles Google interdisent l'envoi de données que nous pourrions utiliser comme des informations permettant d'identifier personnellement l'utilisateur ou considérer comme telles.

Vous pourriez argumenter : il s'agit d'un hash de mon e-mail, pas de mon e-mail en clair (comme si Google ne connaissait pas déjà votre e-mail et donc son hash). Sauf que Google a pris soin d'interdire également l'envoi de hash à Google Analytics :

Guerlain viole les règles de Google Analytics pour mieux vous surveiller, au calme.

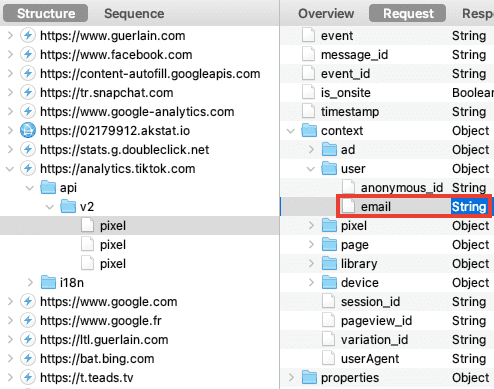

Avec Guerlain, la surveillance est américaine mais elle est aussi chinoise puisque le même hash de votre e-mail fuite vers TikTok (la télécommande magique de Xi Jinping) :

TikTok est plus transparent, la variable s'appelle email.

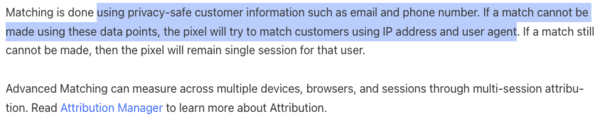

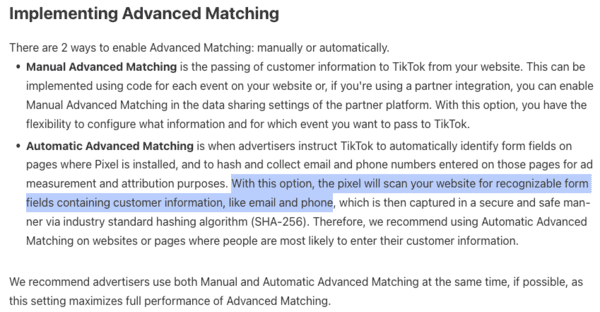

Cette fuite est permise grâce à la fonctionnalité "Advanced Matching" de TikTok :

Bien sur, côté vie privée tout est étudié, fingerprinting si pas de match :

"Privacy Safe", par TikTok.

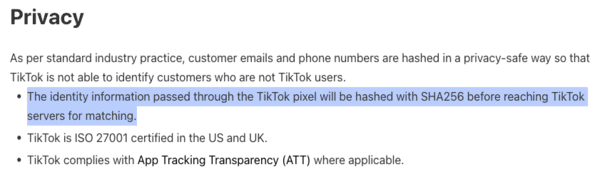

Le hachage SHA256, où la baguette magique de la protection de la vie privée :

TikTok n'est pas capable d'identifier les clients qui ne sont pas utilisateurs de TikTok, sauf que TikTok aspire les carnets d'adresses de ses utilisateurs...

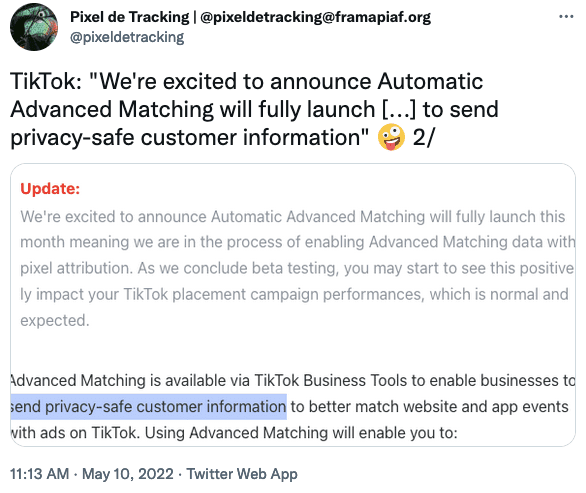

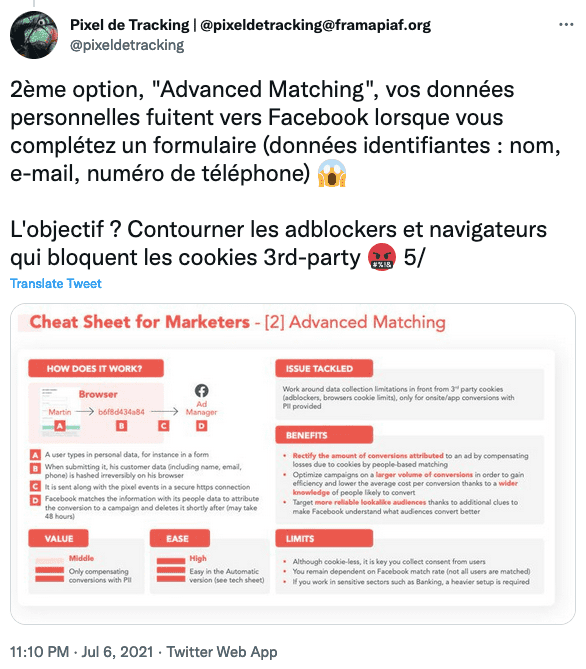

Et pour les annonceurs feignants, TikTok propose l'option "Automatic Advanced Matching", ce qui lui permet de scanner tout seul les différents champs des formulaires, afin d'y récupérer par exemple votre e-mail et votre numéro de téléphone :

Réjouissez-vous les annonceurs, le spyware TikTok peut automatiquement récupérer les données personnelles de vos clients !

Notez que là encore, TikTok n'a rien inventé, il s'est contenté de copier Facebook.

Consultez une nouvelle page, votre e-mail fuite vers Facebook

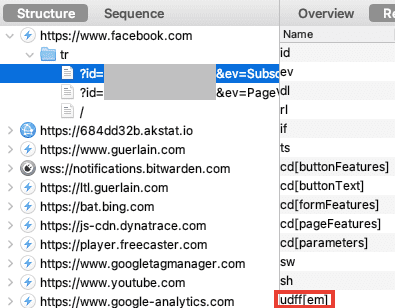

Il était étonnant de ne pas voir Guerlain fuiter votre e-mail vers Facebook. Si vous consultez une page supplémentaire, vous verrez l'appel vers Facebook contenir une variable udff[em], celle-ci contenant le hash SHA256 de votre e-mail :

em, le petit mot pour votre e-mail.

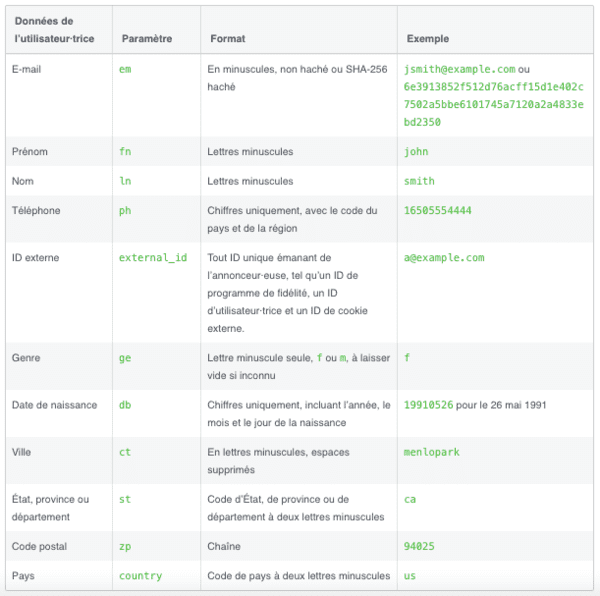

La correspondance avancée permet aux annonceurs de fuiter une large palette de données personnelles :

Ne vous inquiétez pas, Facebook saura vous retrouver.

Facebook Advanced Matching est loin d'être le seul outil Facebook mis à la disposition des annonceurs pour vous surveiller, vous en trouverez d'autres sur ce fil :

Pinterest, Google, TikTok et Facebook récupèrent l'intégralité de votre surf sur le site Guerlain, associé à un identifiant persistant (votre e-mail), mais celui-ci n'est pas une exception dans la galaxie LVMH, regardons par exemple Givenchy.

Création de compte Givenchy et fuites de données personnelles

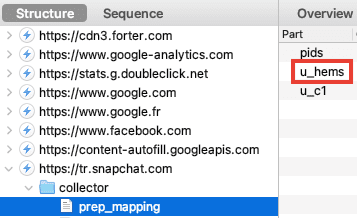

Si vous créez un compte Givenchy, vous noterez également des fuites basées sur votre e-mail (hash SHA256 toujours), maintenant vers Snapchat via la variable u_hems :

Un réseau social américain de plus, pourquoi se priver ?

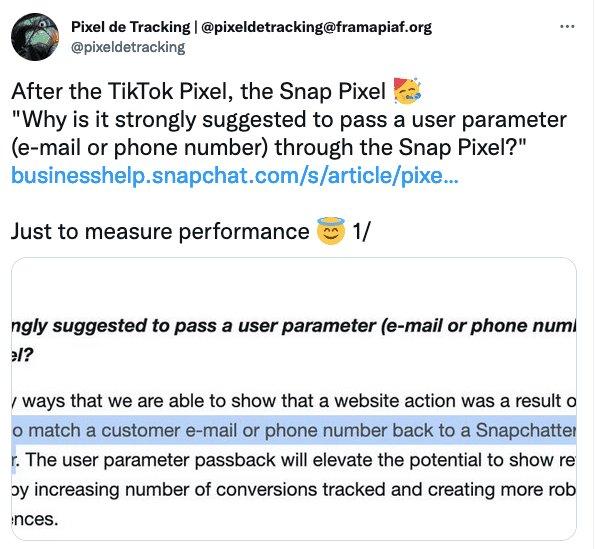

Snapchat facilite aussi la vie des annonceurs, comme vous pourrez le lire sur ce thread :

Création de compte Givenchy Beauty et fuites de données personnelles

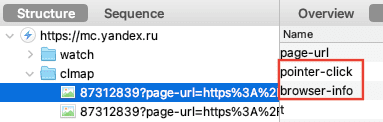

À peine ai-je démarré la création de compte Givenchy Beauty (différent de Givenchy), que je vois des requêtes étranges passer via Charles Proxy :

La variable browser-info est très détaillée, combinée à votre adresse IP, elle permet à Yandex d'avoir un fingerprinting d'une grande finesse. La variable pointer-click récupère la localisation en pixel de tous vos clicks. Alors, heureux de voir votre comportement fuiter vers la Russie ?

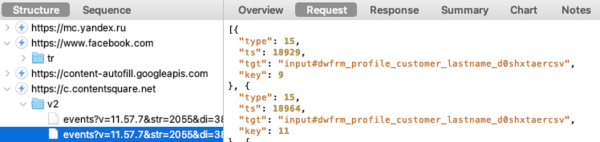

Mais ce n'est pas terminé, la société française ContentSquare semble récupérer beaucoup d'informations sur ce que vous tapez (keylogger ?!) :

Every move you make, every step you take, I'll be watching you.

Après avoir renseigné prénom et nom, cliquez sur 'Continuer' :

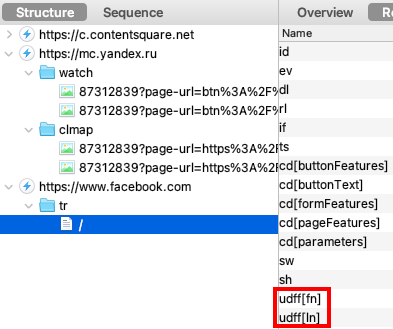

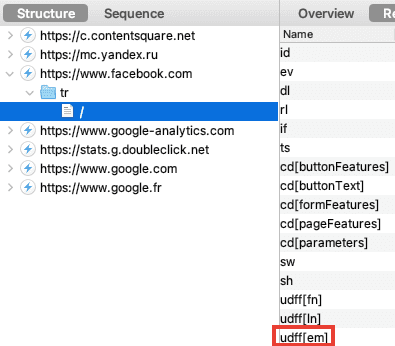

Vérifiez sur Charles les requêtes envoyés, le hash de votre prénom (udff[fn]) et de votre nom (udff[ln]) fuitent déjà vers Facebook :

À l'étape suivante, lorsque vous renseignez votre e-mail, le hash celui-ci (udff[em]) fuite en direct vers Facebook (sans même cliquer sur 'Continuer') :

Notez les fuites vers Google Analytics et Doubleclick, tandis que ContentSquare continue de récupérer des informations pendant que vous créez votre mot de passe...

Notez que je n'ai testé que 3 sites du groupe LVMH, au hasard. Il est probable que cette surveillance des grandes plateformes publicitaires via des données persistantes telles que votre e-mail soit généralisée chez LVMH.

Toutes les grandes plateformes publicitaires ont un service de "Matching"

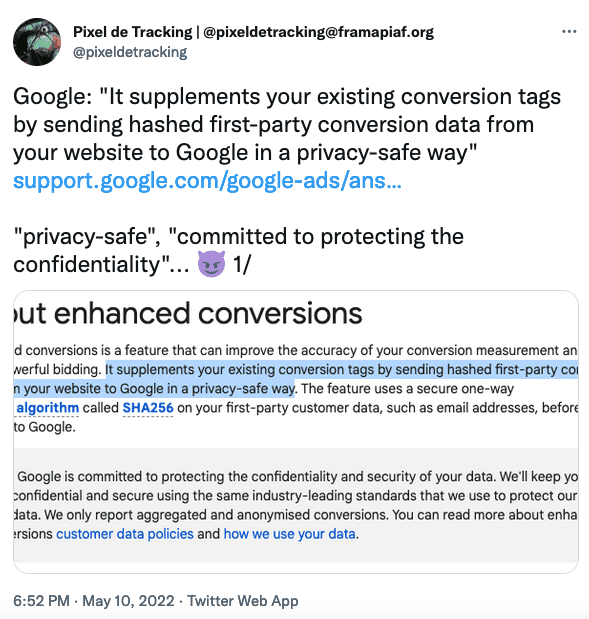

Nous avons pu constater l'utilisation du service de matching de Facebook, TikTok, Pinterest ou Snapchat par des sites du groupe LVMH. Évidemment, au delà de son service Google Analytics, Google n'est pas en reste :

Le dernier jouet d'Elon Musk, Twitter, propose également son service de "matching" :

Les sites du groupe LVMH sont loin d'être une exception comme le témoigne l'étude Leaky Forms. Un grand nombre d'annonceurs s'appuient déjà sur ces méthodes invasives, et avec la prochaine disparition des cookies tiers sur Chrome (si Google le veut bien), ce mode de tracking devient le standard.

Comment se protéger

À défaut de sanctionner ce genre de pratiques (bonjour la CNIL), vous devrez vous protéger individuellement. Les adblocks étant inefficaces (à moins de bloquer tous les appels vers Google et vers les réseaux sociaux), les protections navigateurs étant inefficaces (tracking basé sur une donnée persistante, pas sur des cookies), une option est de passer par un alias d'e-mail différent pour chaque service que vous utilisez. Je connais ces 4 services mais vous pourrez sans doute en trouver d'autres sur le net :

- SimpleLogin, racheté par ProtonMail récemment, ce qui augure d'une intégration intéressante.

- Firefox Relay, directement depuis votre navigateur préféré.

- DuckDuckGo Email Protection, avec l'extension DuckDuckGo, pour une bonne protection sur le web.

- Masquer mon adresse e-mail si vous êtes chez Apple, avec notamment une intégration Safari.

Notez qu'il y a des limites : les alias e-mail ne vous protégeront pas lorsque Facebook (ou autres) effectuera le "matching" via votre numéro de téléphone, votre prénom et votre nom, ou bien votre adresse postale.